8 Okt 2018

Cyber-Paläontologie klingt nicht nur beeindruckend, sie ist es auch!

Hallo zusammen!

Um diesen Artikel ordnungsgemäß einzuleiten, möchte ich mit der Paraphrase eines berühmten philosophischen Postulats beginnen: „Bestimmt ein Beruf das soziale Wesen des Menschen oder wird der Beruf durch sein soziales Wesen bestimmt?“ Offensichtlich wird diese Frage (bzw. das Original) seit mehr als 150 Jahren heftig diskutiert. Und seit der Erfindung und Verbreitung des Internets scheint sich dieser heilige Krieg auch noch um mindestens weitere 150 Jahre zu verlängern. Ich persönlich möchte diesbezüglich keine Position beziehen, sondern lediglich (aufgrund persönlicher Erfahrungen) zugunsten des Dualismus von Beruf und Wesen argumentieren, denn meiner Meinung nach werden beide in vielerlei Hinsicht und kontinuierlich voneinander beeinflusst.

Gegen Ende der 80iger Jahre kam die Computer-Virologie als Antwort auf die wachsende Verbreitung von Schadprogrammen zustande. Rund 30 Jahre später, hat sich die Virologie zur Cybersicherheitsindustrie entwickelt (bzw. ist mit angrenzenden Bereichen verschmolzen), die heute oftmals die Entwicklung des Wesens der IT diktiert: bei unvermeidbarem Wettbewerb kann lediglich die Technologie mit dem besten Schutz überleben.

In den letzten 30 Jahren nach Ende der 80iger Jahre hat man uns (die AV-Unternehmen) schon mit den kuriosesten und/oder anstößigsten Namen bezeichnet. Die Bezeichnung, die es meiner Meinung nach zu urteilen, allerdings am besten trifft, lautet „Cyber-Paläontologe„.

Tatsächlich hat die Branche gelernt, wie man Massenepidemien bekämpfen kann: entweder proaktiv (so wie wir unsere Nutzer vor den größten Epidemien der letzten Jahre – WannaCry und ExPetr – geschützt haben) oder reaktiv (mithilfe von Cloud-basierten Bedrohungsdatenanalysen und sofortigen Updates). Aber wenn es um zielgerichtete Cyberattacken geht, steht der Branche noch ein langer Weg bevor: Nur wenige Unternehmen verfügen über die notwendige technische Reife und die erforderlichen Ressourcen, um derartige Attacken handhaben zu können. Geht es allerdings um ein beharrliches Engagement bei der Offenlegung von Cyber-Bösewichten, egal woher sie stammen oder welche Motive sie verfolgen – bleibt lediglich eine einzige Firma übrig: KL! (An dieser Stelle kommt mir ein Zitat von Napoleon Hill in den Sinn: „Auf der obersten Sprosse der Erfolgsleiter ist immer Platz.“) Ehrlich gesagt ist es kein Wunder, dass wir uns konkurrenzlos auf der obersten Sprosse der Leiter befinden: unsere unerschütterliche Verpflichtung, buchstäblich alles und jeden zu entlarven, auch in die Tat umzusetzen ist vieeeel teurer, als schlichtweg das Gegenteil zu tun. Und angesichts der anhaltenden geopolitischen Spannungen ist es in letzter Zeit nicht nur teurer, sondern auch um einiges mühsamer. Aber unsere Erfahrung hat gezeigt, dass es genau das Richtige ist – und die Nutzer bestätigen das mit dem Kauf unserer Produkte.

Eine Cyber-Spionage-Operation ist ein sehr langwieriges, teures und komplexes High-Tech-Projekt. Natürlich ärgern sich die Autoren solcher Operationen, wenn sie auf frischer Tat ertappt werden, und viele denken, dass sie lediglich versuchen, „unerwünschte“ Entwickler durch die Manipulation der Medien loszuwerden. Es gibt allerdings auch noch andere, ähnliche Theorien:

Aber ich schweife vom Thema ab…

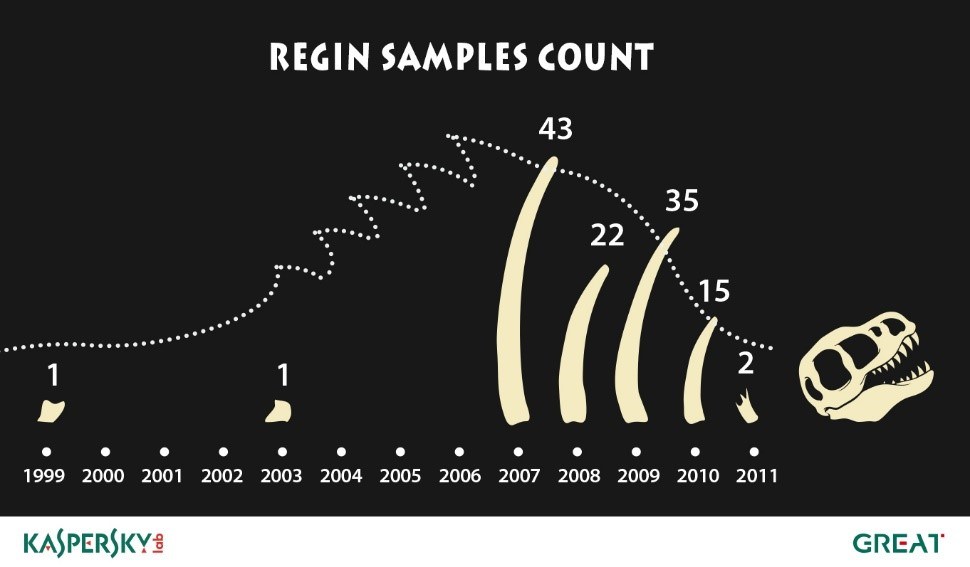

Diese Cyber-Spionage-Operationen können also jahrelang unter dem Radar bleiben. Ihre Autoren kümmern sich gut um ihre Investition Ausrüstung und greifen nur einige speziell ausgewählte Ziele an (Massenangriffe kommen nicht infrage, da diese leichter aufzudecken sind), testen ihre Ausrüstung auf allen gängigen Cybersicherheitsprodukten, ändern ihre bisher gefahrene Taktik, wenn nötig, usw. Es ist beim besten Willen keine reine Einbildung, wenn ich sage, dass die vielen zielgerichteten Angriffe, die bislang entdeckt wurden, nur die Spitze des Eisbergs sind. Und das einzige wirklich wirksame Mittel zur Aufdeckung solcher Angriffe, ist die Cyber-Paläontologie; das heißt, die langfristige und sorgfältige Sammlung von Daten für die Erstellung des „Gesamtbildes“; die Zusammenarbeit mit Experten anderer Unternehmen; die Erkennung und Analyse von Anomalien; und die anschließende Entwicklung von Schutztechnologien.

Den Bereich der Cyber-Paläontologie kann man grundsätzlich in zwei Haupt-Teilbereiche unterteilen: Ad-hoc-Untersuchungen (nach der zufälligen Entdeckung und Verfolgung) und systembedingte operative Untersuchungen (der Prozess einer geplanten Analyse der IT-Landschaft eines Unternehmens).

Die offensichtlichen Vorteile der operativen Cyber-Paläontologie werden von Großunternehmen (seien es staatliche oder kommerzielle), die als primäres Ziel zielgerichteter Angriffe gelten, besonders geschätzt. Allerdings haben nicht alle Unternehmen die Möglichkeit oder Fähigkeit, operative Cyber-Paläontologie selbst zu betreiben: echte Spezialisten in dieser Nischen-Branche sind dünn gesät – und darüber hinaus relativ teuer. Und wir sprechen aus Erfahrung – denn wir beschäftigen viele von ihnen (mit herausragender Erfahrung und unvergleichlichem Renommee) weltweit. Dementsprechend, und angesichts unserer Stärke in diesem Bereich sowie der großen Nachfrage unserer Firmenkunden, haben wir uns kürzlich dazu entschieden, einen neuen Service für den Markt ins Leben zu rufen: Kaspersky Managed Protection.

Im Wesentlichen ist Kaspersky Managed Protection unsere Auslagerung der Cyber-Paläontologie.

Zunächst sammelt unser Cloud-Dienst Metadaten der Netzwerk- und Systemaktivitäten. Diese werden dann mit den Daten von unserem KSN zusammengeführt; schlussendlich werden dann alle Daten, sowohl von intelligenten Systemen als auch von Cyber-Paläontologen Experten (also per HuMachine-Ansatz), analysiert.

Zurück zur Sammlung von Metadaten. Was wirklich cool ist, ist, dass Kaspersky Managed Protection keine Installation zusätzlicher Sensoren für die Sammlung von Metadaten erfordert. Der Service funktioniert im Gleichklang mit bereits installierten Produkten (vor allem Kaspersky Endpoint Security und Kaspersky Anti Targeted Attack; in Zukunft eventuell auch mit Produkten anderer Entwickler), deren Telemetrie als Grundlage für die „ärztliche Untersuchung“> Diagnose> Verschreibung dient.

Aber die interessanten Details stecken in der Zusammenführung mit KSN-Daten.

Der Dienst verfügt bereits über integrierte Gigabytes roher Telemetrie von verschiedenen Sensoren: OS-Events, Prozessverhalten und deren Netzwerkinteraktion, Aktivität von Systemdiensten und -anwendungen, Bewertungen von Sicherheitsprodukten (einschließlich ungewöhnlicher Verhaltenserkennung, IDS, Sandboxing, Reputationsüberprüfung von Objekten, Yara-Regeln). Wenn alles richtig gemacht wird, kann man aus diesem ganzen Chaos Techniken entwickeln, die dabei helfen, zielgerichtete Angriffe aufzudecken.

Um die Spreu vom Weizen zu trennen, verwenden wir an dieser Stelle eine patentierte Technologie zur Cloud-Erkennung sowie zur Untersuchung und Beseitigung von zielgerichteten Angriffen. Zunächst wird die empfangene Telemetrie automatisch von KSN, je nach Beliebtheit der Objekte, Gruppenzugehörigkeit, Ähnlichkeiten mit bereits bekannten Bedrohungen und vielen anderen Parametern, markiert. Mit anderen Worten: wir trennen die Spreu vom Weizen und markieren alle nützlichen Dinge (verschiedene Weizenkörner) mit spezifischen Tags.

Diese Tags werden dann automatisch per Korrelationsmechanismus mit maschinellen Lernalgorithmen verarbeitet, der dann Hypothesen über mögliche Cyberangriffe aufstellt. In Paläontologensprache: Wir untersuchen die ausgegrabenen Fragmente, um Ähnlichkeiten mit bereits entdeckten Dinosauriern zu finden, und suchen nach ungewöhnlichen Fragmentkombinationen, die charakteristisch für diejenigen Dinosaurier sein könnten, die der Wissenschaft bislang unbekannt sind.

Zur Aufstellung der Hypothesen beruht dieser Korrelationsmechanismus auf einer Vielzahl von Informationsquellen. In den letzten 21 Jahren – seit der Gründung von KL – haben wir ausreichend Daten für derartige Hypothesen gesammelt, darunter Daten: verdächtiger statistischer Abweichungen von der normalen Aktivität; bezüglich Taktiken, Technologien und Verfahren verschiedener zielgerichteter Angriffe; die wir aus den Untersuchungen gewinnen, an denen wir selbst beteiligt sind.

Sobald die Hypothesen zusammengestellt wurden, ist es an der Zeit, den schlauen Kopf des Cyber-Paläontologen zum Arbeiten zu bringen. Dieser Experte beschäftigt sich mit Dingen, von denen die künstliche Intelligenz nur träumen kann: er/sie überprüft die Authentizität der präsentierten Hypothesen, analysiert verdächtige Objekte und Handlungen, beseitigt Fehlalarme, schult Roboter mit maschinellen Lernalgorithmen und entwickelt Regeln, um neue Bedrohungen zu finden. Eines Tages wird jedoch vermutlich alles, was früher von einem Paläontologen manuell durchgeführt wurde, automatisch erledigt – es ist ein endloser Umwandlungsprozess von Untersuchungserfahrungen und Untersuchungen, die sich in einen automatisierten Dienst konvertieren.

Schritt für Schritt, mithilfe modernster Technologien und unter Aufsicht von Experten, können unter Tonnen von Erde Spuren von bisher unbekannten Monstern zielgerichteten Angriffen gefunden werden. Je mehr unverarbeitete Erde Kaspersky Managed Protection erhält und je weiter die Lösung in der Vergangenheit gräbt, desto größer ist die Wahrscheinlichkeit, das „Unentdeckbare zu entdecken“ und demnach unbekannte Angriffe aufzudecken.

Abschließend möchte ich noch ein paar Worte darüber verlieren, wie Kaspersky Managed Protection das Security Operations Center (SOC) – das Kontrollzentrum für Informationssicherheitsvorfälle – ergänzt.

Natürlich wird Kaspersky Managed Protection ein SOC nicht ersetzen, dennoch (i) könnte die Lösung einen Anstoß zu dessen Erstellung geben, da sie auf elegante Art und Weise eine einzige (wenn auch die wichtigste) Aufgabe löst: die Aufdeckung von Angriffen jeglicher Komplexität; (ii) KMP könnte die Kompetenz eines bestehenden SOC durch das Hinzufügen von Cyber-Paläontologie erweitern; und (iii) ein zusätzliches Business für MSSP-Anbieter schaffen, indem die Dienstanwendungen von skalierbaren Funktionen der Cyber-Paläontologie erweitert werden. Ich denke, dieser dritte Faktor könnte der Hauptvektor bei der Entwicklung von Kaspersky Managed Protection sein.