6 Dez 2016

Eine kurze Geschichte der DDoS-Angriffe

Nun ist es also passiert: Die Abkürzung „DDoS“ wurde in einem solchen Ausmaß in Lexika aufgenommen, dass sie heute in den allgemeinen Zeitungen oft erst gar nicht ausgeschrieben wird. Nun, manche mögen noch immer nicht wissen, wofür die Abkürzung steht, aber jedem ist bekannt, dass ein DDoS für viele nichts Gutes bedeutet, dass etwas sehr wichtiges plötzlich nicht mehr funktioniert, Angestellte wegen eines Netzwerkausfalls Däumchen drehen, und der technische Support durch die vielen Anrufe eine Abkühlung braucht – und verärgerte Kunden sie durchgängig verfluchen. Außerdem weiß wirklich jeder, dass ein DDoS-Angriff normalerweise von unbekannten, mysteriösen – und einfach nur niederträchtigen – Cyberkriminellen durchgeführt wird.

DDoS-Angriffe haben sich sehr schnell weiterentwickelt, wie Sie beim Lesen dieses Posts feststellen werden. Sie sind viel heimtückischer und technisch fortgeschrittener; von Zeit zu Zeit kommt es zu absolut ungewöhnlichen Angriffsmethoden; es werden neue Ziele anvisiert; und neue Weltrekorde der größten und schädlichsten DDoS werden aufgestellt. Aber auch die Welt, in der sich der DDoS befindet, hat sich sehr schnell entwickelt. Alles, selbst das Spülbecken, ist online: die Anzahl der verschiedenen „intelligenten“ Geräte, die mit dem Internet verbunden sind, übertrifft bei weitem die Anzahl der guten alten Desktop- und Laptop-Computer.

Diese zwei parallel laufenden Entwicklungen – von DDoS plus der digitalen Landschaft, in der sie verweilen – führten zu immer mehr Schlagzeilen: Botnetze, die aus IP-Kameras und WLAN-Heimrouter bestanden, die bezüglich der Größe DDoS-Rekorde brachen (Mirai), und massive DDoS-Attacken auf russische Banken.

Wenn zuvor Botnetze aus Zombie-PCs bestanden, werden sie sich bald aus Zombie-Kühlschränken, -Staubsaugern, -Trocknern und –Kaffeemaschinen zusammensetzen.

Was nun?

Mit Sicherheit nichts Gutes. In der Vergangenheit endete es für die betroffenen Opfer immer schlecht. Aber wie schlimm wird es für die Opfer in Zukunft wirklich werden? Um eine gute Einschätzung zu geben, müssen wir einen Blick auf die Vergangenheit werfen; dann können Sie sich eine bessere Idee davon machen, was uns in Zukunft erwartet. Daher werfen wir hier einen kurzen Blick auf die Vergangenheit der DDoS-Angriffe.

Was jetzt folgt, sind meine persönlichen DDoS-Angriffe aller Zeiten. „Top“ im Sinne von „schlecht“, nicht „super“, wenn Sie verstehen, was ich meine. Alle acht führten zu schwerwiegenden Ausfällen, entweder von einem großen Teil des Internets oder einem großen Internetdienst.

Bevor ich beginne – ein kleiner Vorbehalt: nicht alle sind gänzliche „DDoS-Angriffe“, wie man sie aus heutiger Sicht versteht; jedoch war das „verbreitete“ Element in allen acht präsent, genauso wie ihre große Auswirkung auf das Netzwerk.

1. Der Morris-Wurm (1988)

Robert Tappan Morris – Author des ersten Computerwurms im Internet

Robert Tappan Morris – Author des ersten Computerwurms im Internet

Als Student entwickelte Robert Tappan Morris seinen Wurm allein für Forschungszwecke („um die Größe des Internets einzuschätzen“). Jedoch enthielt der Code, wie immer, einen Fehler, wodurch der Wurm nicht bestimmen konnte, ob ein System „sauber“ oder (von ihm!) infiziert war. Statt eines One-off-Angriffs auf Remote-Computer, kopierte der Wurm sich selbst auf dem gleichen System wieder und wieder. Und wieder und wieder. Und wieder und wieder…….. Dadurch brach das System zusammen – alle 60.000 Netzwerkknoten. Das infizierte ARPANET – ein früherer Prototyp des Internets – verwandelte sich in ein DDoS!

Morris bekannte sich schuldig, zeigte Reue und wurde zu 400 Stunden gemeinnütziger Arbeit und einer Geldstrafe von 10.000 $ verurteilt.

2. Melissa (1999)

David Smith, Author von Melissa, der Mailing-Virus, durch den Microsoft und Intel ohne E-Mail-Dienste blieben

David Smith, Author von Melissa, der Mailing-Virus, durch den Microsoft und Intel ohne E-Mail-Dienste blieben

Ein einfacher Mail-Makro-Virus, der MS Office-Dokumente infizierte. Wenn ein User eine Datei öffnete, sendete sich der Virus an 50 Empfänger aus dem Adressbuch des Opfers.

Nun, Sie werden sich fragen, wo da die Verbindung zu DDoS liegt….

Nun, diese 50 E-Mails, die von jedem Opfer gesendet wurden, löste nichts Geringeres als eine gigantische Epidemie aus, die sich unkontrolliert ausbreitete: der verbreitete Angriff ging um die ganze Welt. Er visierte kein bestimmtes Ziel an – mehr oder weniger; das Ziel war vielmehr das gesamte globale E-Mail-System! Das Makro schaffte es, den weltweiten E-Mail-Verkehr beträchtlich zu erhöhen, und zwang viele Unternehmen dazu, ihre E-Mail-Server zu deaktivieren.

Der Autor des Virus wurde ebenfalls verhaftet und verurteilt.

3. Der DDoS-Angriff auf Amazon, eBay, Dell, CNN und weitere (2000)

Das Markanteste dieses DDoS ist vielleicht, dass der Autor, obwohl es erheblichen Schaden anrichtete, kaum bestraft wurde.

Und das passierte: ein 15-jähriger Hacker, der unter dem Namen MafiaBoy agierte, brachte fast alle Hauptportale im Internet zum Absturz, einschließlich Yahoo!, der damaligen weltweiten Hauptsuchmaschine (Google steckte noch in den Kinderschuhen). Der durch MafiaBoy entstandene finanzielle Schaden wurde auf 1,2 Milliarden Dollar geschätzt.

Der Grund dafür war recht üblich für diese Zeiten: er wollte der Cyberwelt beweisen, wie cool er ist. Er war nicht einmal im Ansatz an Geld interessiert. Es drehte sich alles um das Ego eines Jugendlichen – unterstützt und begünstigt durch die Schwachstellen des Internets.

Da er zu dem Zeitpunkt noch minderjährig war, verurteilte ihn ein kanadisches Gericht zu allein acht Monaten in einer Jugendvollzugsanstalt.

4. Code Red (2001)

Hier finden Sie ein anderes Beispiel, das sich vor der Ära von Cyberverbrechen, wie wir sie heute kennen, ereignete; grundsätzlich ging es nicht um Geld. Es handelte sich um Bosheit – aus ihrer selbst willen.

Code Red griff Computer an, die IIS-Webserver von Microsoft ausführten. Er hinterließ Nachrichten, wie „Sie wurden von Chinesen gehackt“ und brachte sogar die Seite des Weißen Hauses zum Absturz.

Der Wurm tat drei Dinge:

a) Er ersetzte den Inhalt einer Seite durch die folgende sakramentale Nachricht:

b) Es verbreitete sich selbst über neue Webserver;

c) Es führte DDoS-Angriffe auf zuvor festgelegte Webadressen aus – einschließlich der des Weißen Hauses, die zu einer ähnlichen zuvor definierten Zeit zum Absturz gebracht wurde – nach dem entsprechenden Eintrag im Code.

Es wird davon ausgegangen, dass mehr als eine Millionen (!) Webserver aus der ganzen Welt betroffen waren, d. h. ein beträchtlichen Teil des gesamten Internets. Es lebte nur im Speicher des Computers des Opfers und erstellte keine Dateien.

Wer Code Red schrieb und weshalb er freigesetzt wurde, ist noch immer ein Rätsel.

An Code Red war besonders interessant, dass die Schwachstelle im Webserver, die vom Wurm genutzt wurde, einen ganzen Monat vor dem Ausbruch von Microsoft repariert worden war. Die Moral: kein Update verschlafen, Leute!

5. SQL Slammer (2003)

Das war eine kleine winzige, jedoch SEHR lästige Boshaftigkeit – insgesamt 376 Bytes (das ist kein Tippfehler, Leute – da fehlt kein „Kilo“ oder „Mega“ oder „Giga“). Im Januar 2003 infizierte es weltweit Hunderttausende Server innerhalb von 15 Minuten, erhöhte den weltweiten Verkehr um über 25 % und legte in Südkorea das Internet und den Mobilfunkt (!) für mehrere Stunden lahm, indem es las Land mit einem DDoS-Angriff in Stücke schlug. Außerdem wurde der gesamte Microsoft SQL Server 2000 gepatcht – nicht einen Monat zuvor, wie bei Code Red – sondern sechs Monate!

Es stellte sich heraus, dass viele Systeme voll von Löchern waren und die Computerwelt erlebte einen ernsten Schlag. An diesem schicksalhaften Samstagmorgen war kein anderer als unser (heutige) Topexperte Aleks Gostev, der zu diesem Zeitpunkt einen Monat bei KL war, allein in der Wochenendschicht. Ich erinnere mich gut an seine „Taufe“ in die Welt der erstklassigen Schaderkennung und werde das niemals vergessen!

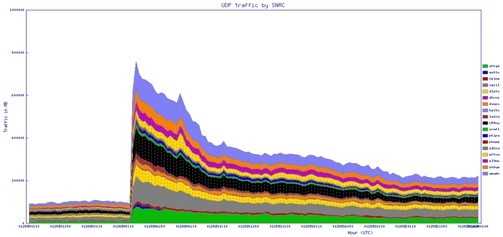

Die Sprung des Verkehrs sah ungefähr so aus

Die Sprung des Verkehrs sah ungefähr so aus

Es beeinträchtigte u. a. 13.000 Geldautomaten der Bank of America und führte aktiv (wenn auch indirekt) dazu, dass im August 2003 50 Millionen Personen im Nordwesten der USA ohne Strom blieben.

6. Estland (2006)

2007 entschied sich die estländische Regierung dazu, den Standort des Bronzesoldaten von Tallinn, der neben mehreren Kriegsgräbern steht, zu ändern: vom Zentrum der Hauptstadt zum nahegelegenen Militärfriedhof von Tallinn. Die Statue ist ein Denkmal für sowjetische Soldaten, die im Zweiten Weltkrieg fielen, als sie gegen die deutschen Truppen kämpften. Die estnische russischsprachige Gemeinschaft sprach sich ausdrücklich gegen die Änderung des Standorts aus, aber dennoch wurde das Projekt weitergeführt, was zu zwei Nächten voll von Unruhen und Massenfestnahmen führte. Das ist ein kurzer Überblick.

Zu dem Zeitpunkt, als der Standort des Denkmals geändert wurde, wurde ein historischer DDoS-Angriff auf mehrere estnische Organisationen gestartet. Es war nicht der größte DDoS-Angriff aller Zeiten, aber es war das erste Mal, dass kriminelle Spammer-Botnetze die nationale Sicherheit eines Landes angriffen: der estnische Bereich des Internets brach praktisch vollkommen zusammen. Banken, Internetanbieter, Zeitungen, Regierungsseiten… alles kam zum Stillstand. Es gibt Gerüchte, dass die russische Regierung dahinter steckte, aber das konnte nicht bestätigt werden. Wir wissen nur, dass kriminelle Botnetze verwendet wurden, sowie, dass es sich um das Werk allzu enthusiastischer Individuen handelte.

Die wichtigste Lehre, die man aus dem Angriff auf Estland ziehen kann: Cyberkriminalität ist für die nationale und internationale Sicherheit zu einer möglichen Bedrohung geworden und: die digitale Welt, die wir erstellt haben, ist letztendlich sehr anfällig.

7. DDoS in Südrussland (2007)

Hier handelt es sich um einen viel unbekannteren DDoS-Angriff, der jedoch nicht unwichtiger war. Im heißen Sommer 2007 hatten die Städte Adygea und Astrakhan in der Region Krasnodar, im Süden Russlands nur eingeschränkten Internetzugriff – das Internet ging, kam wieder, immer und immer wieder. Es stellt sich heraus, dass der Grund dafür ein DDoS war, das den größten Netzanbieter des Landes lahmgelegt hatte.

Natürlich brach Panik aus, Ingenieure rannten im Kreis, Router – und Köpfe – rauchten, wütende Kunden – einschließlich sehr wichtige Kunden – fragten, wann denn das Internet wiederkäme, und Strafverfolgungsbehörden, die nicht wussten, wen sie denn festnehmen sollten – und warum!

Der Angriff kam einen ganzen Monat lang in Schüben und erreichte atemberaubende (im Jahr 2007) 10 Gigabytes pro Sekunde. Die Angriffe waren auch sehr ungewöhnlich: sie verwendeten Botnetze, aber nutzten verstärkt Peer-Seiten zum Dateiaustausch, was damals außerhalb von Forschungsprojekten beispiellos war. Man fand niemals heraus, wer hinter den Angriffen steckte.

Dieses DDoS war für Russland ein entscheidender Moment. Das gesamte Internet wurde in einer ganzen Region an- und ausgeschaltet, und niemand konnte etwas dagegen tun. Vor diesem Vorfall hatte keiner der Gefahr von DDoS-Angriffen Beachtung geschenkt; danach war es genau das Gegenteil: sie wurden als akute, aktuelle Gefahr ernstgenommen. Technologien erschienen und Telekommunikationsunternehmen begannen damit, aktiv neue spezialisierte Programme zu installieren. Wir leisteten auch unseren Teil – indem wir unsere eigene Lösung entwickelten.

8. Politisches DDoS in Russland (2011-2012)

Zwischen Dezember 2011 und März 2012 gab es in Russland politische Spannungen: die Duma- (parlamentarischen) und Präsidentschaftswahlen fanden statt und wurden von vielen politischen Demonstrationen begleitet. Der Höhepunkt war ein Schusswechsel zwischen gegensätzlichen DDoS-Kräften. Oppositions- und regierungsfreundliche Seiten erfuhren DDoS-Angriffe. Das Fazit: Das war das erste Mal in Russland, dass cyberkriminelle Methoden so wild und eklatant für politische Zwecke angewandt wurden.

Was birgt die Zukunft?

DDoS-Angriffe endeten 2012 nicht. Tatsächlich ist es genau das Gegenteil: es ist eine ganze, kommerzielle, kriminelle DDoS-Industrie entstanden. Die Motivation ist klar: Geld, Cyberkriminalität ist ein Service, der Dienste anbietet. „Hacktivisten“ mischen auch bei der DDoS-Sache mit.

Heutzutage ist eine Epidemie wie Slammer schwer vorzustellen (aber jetzt, da so viele „intelligente“ Geräte mit dem Internet verbunden sind und Daten austauschen, kann alles geschehen). Aber die Kriminellen geben nicht auf und aktuelle DDoS-Angriffe auf das Internet der Dinge sind ein Beweis dafür. Unsere Abhängigkeit vom Internet und intelligenten Geräten wächst und so auch der potentielle Schaden, den ein Ausfall verursachen könnte.

Gerade befindet sich die Welt zwischen dunkler Vergangenheit und gefährlicher Zukunft. Und zwischen diesen beiden liegt eine alarmierende Gegenwart. Es jedoch noch immer einen Grund dafür, optimistisch zu sein; jedoch befürchte ich, dass wir noch einige unangenehme DDos-Angriffe erleben werden.