Hallo zusammen!

Wir bewerten laufend die Computer-Weltlage, indem wir die IT-Welt mit verschiedenen Hi-Tech-Instrumenten abtasten, Messwerte von unterschiedlichen Internet-Sensoren erhalten, und das „Informations-Hintergrundrauschen“ studieren. Von den Informationen, die wir so bekommen, können wir zusammen mit Daten anderer Quellen stets die Körpertemperatur und den Blutdruck der Computerwelt berechnen und sorgfältig die Problemzonen überwachen. Und was wir momentan sehen – darüber möchte ich in diesem Beitrag erzählen.

Für viele scheinen private Computer, Tablets, Handys, aber auch Firmennetzwerke die krankesten Elemente der digitalen Welt zu sein – das ist die Computerwelt, von der die meisten Menschen wissen. Doch da liegen sie falsch. Zwar passiert der Großteil der Cyber-Attacken im „traditionellen“ Cyberspace (Cyberspionage, Cyberkriminalität, usw.), allerdings sind diese Bedorhungen nicht die Hauptgefahr. Viel mehr Angst sollten uns Computerangriffe auf Telekommunikationssysteme (Internet, Mobilnetzwerke) und ICS (automatisierte Industrial Control Systems) machen.

Eine unserer Forschungen, Teil unseres laufenden Secure-OS-Projekts, hat einen alarmierend niedrigen Stand des „Computer-Immunsystems“ für Kontrollsysteme kritisch wichtiger Infrastrukturen entdeckt. ICS, inklusive SCADA, die aus Software und computerisierter Hardware bestehen, sind für die Kontrolle – und den reibungslosen, ausfallfreien Betrieb – technischer Prozesse in praktisch jedem Industriebereich verantwortlich, sei es bei der Stromerzeugung, im Transportwesen, bei Massenmedien und so weiter. Computersysteme kontrollieren kritische Aspekte aller modernen Autos, Flugzeuge und Züge; jedes Kraftwerk und jedes Wasserwerk, jede Fabrik und sogar jedes moderne Bürogebäude (Aufzüge, Strom- und Wasserversorgung, Notfallsysteme wie Rauchmelder und Sprinkler, Klimaanlagen, usw.). SCADA und andere ICS – werden nicht wahrgenommen, arbeiten in einer Ecke im Hintergrund, und niemand nimmt davon Notiz… aber sehr viel hängt von ihnen ab.

Nun, wie bei anderen Computersystemen auch, können SCADA & Co. Schadprogrammen und Hacker-Angriffen ausgesetzt sein, wie der Stuxnet-Wurm im Jahr 2010 zeigte. Deshalb ist der Schutz kritisch wichtiger Systeme zu einem strategischen Hauptbereich für die IT-Sicherheit in den meisten entwickelten Ländern geworden, während manche Länder als Antwort auf Cyberattacken auf kritische Infrastrukturen sogar in den Krieg ziehen würden – einen echten Krieg mit Panzern und Bomben (wenn Sie das verantwortliche Land herausfinden können). Das Spiel wird also auf jeden Fall heißer.

Natürlich sind auch wir an der SCADA-Sicherheit dran, und das schon eine ganze Weile. Während der letzten Jahre haben wir detaillierte Analysen von ICS erstellt, grundlegende Prinzipien von SCADA-Systemen aufgestellt, und den Prototyp einer Sicherheitslösung zum Schutz von SCADA-Systemen vor Schadprogrammen entwickelt – basierend auf traditioneller Endpoint-Security und unserem Secure-OS. Noch gibt es keine finalen, verkaufsfertigen Produkte, doch wir arbeiten daran – also wird es bald etwas geben…

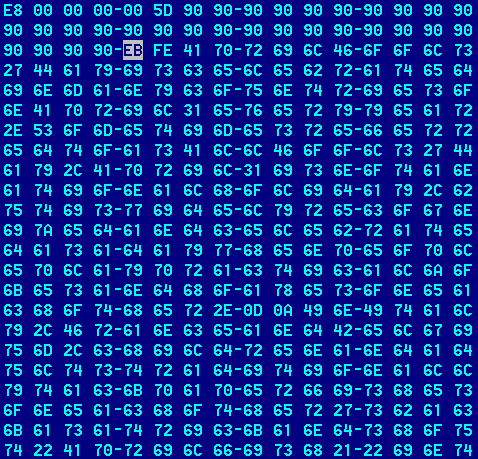

Während wir nun unsere übliche Analyse der SCADA-Sicherheit fortführten, sind wir auf eine verdammt große Überraschung gestoßen: Wir sind über „Mother-SCADA“ gestolpert, das wichtigste, tonangebende, allmächtigste ICS der ganzen Welt, von dessen reibungslosem, ausfallfreiem Betrieb wortwörtlich alles auf dem Planeten abhängt: wie das Frühstück schmeckt und wie hoch die jährliche Bonuszahlung ausfällt, bis zur Länge von Tag und Nacht sowie der Geschwindigkeit, mit der die Sonne und die Sterne über den Himmel wandern.

Ja, wir haben das SCADA-System gefunden, dass alle technologischen Prozesse der Matrix verwaltet!

Read on: Schutz für Mutter SCADA